我们提供安全,免费的手游软件下载!

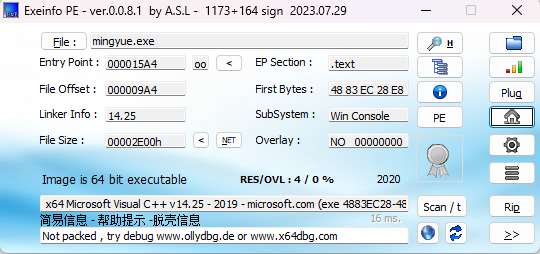

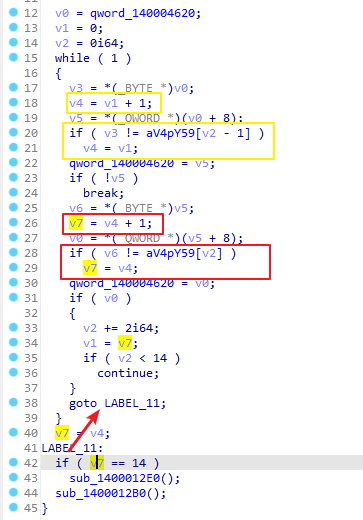

这篇文章主要讨论了一个无壳、64位的文件。在分析过程中,通过IDA工具找到了main函数,进而深入研究了sub_1400010E0和sub_1400011E0函数。其中,sub_1400010E0函数中的一段代码涉及了一个26位的循环,需要找到input_int64在循环中对应的位置,即数组的索引。另外,sub_1400011E0函数动态分配了16字节的内存空间。在逆向脚本部分,通过对sub_140001220函数的分析,得出了与字符串异或的结果,进而推导出了在字符串中对应的索引值。

在分析过程中,文章阐述了代码的执行过程和相关的栈信息。通过对代码中的变量和内存空间的分析,揭示了一些关键的操作。此外,还提及了在main函数和sub_1400011E0函数中对qword_140004620的赋值操作,以及与字符串比较的结果对v4与v7的值的影响。

在逆向脚本部分,通过将字符串与特定值进行异或操作,得到了在函数中的关键字符串。文章还提到了写脚本的思路,以及对flag的展望。

综上所述,本文通过深入分析代码细节,探讨了文件的结构和关键函数的作用,同时也提及了逆向脚本的编写思路和对flag的期待。

热门资讯